Wie lassen sich die hochkomplexen IT-Sourcing-Workflows 2026 – also die systematische Bedarfsermittlung, Marktevaluierung und vertragliche Beschaffung von Enterprise-Software – so digitalisieren, dass fehleranfällige Excel-Tabellen in der DACH-Region endgültig durch eine revisionssichere, datengetriebene Single Source of Truth abgelöst werden?

Die Antwort auf diese elementare Frage markiert einen der wichtigsten Paradigmenwechsel in der modernen Unternehmens-IT. Die professionelle Softwareauswahl und Beschaffung von geschäftskritischen Applikationen – sei es die hochkomplexe ERP Auswahl für ein produzierendes mittelständisches Unternehmen, die Implementierung eines globalen HRIS oder die Einführung einer neuen CRM-Architektur – ist längst kein isolierter administrativer Akt des Zentraleinkaufs mehr. Es handelt sich heute um einen hochgradig strategischen Architektur-Prozess, der das technologische Fundament für die digitale Überlebensfähigkeit und rechtliche Compliance einer gesamten Organisation bildet.

Wenn IT-Leiter, Fachabteilungen und Einkäufer versuchen, diesen vielschichtigen Prozess über hunderte unstrukturierte E-Mails, dezentrale Word-Dokumente und statische Tabellenkalkulationen abzuwickeln, resultiert dies unweigerlich in toxischen Informationsasymmetrien. Das klassische IT-Sourcing via Excel zwingt Teams in isolierte Silos: Die operative Fachabteilung fordert maximale Usability und Features, die IT-Architektur pocht auf strenge Security- und API-Standards, und der Einkauf fokussiert sich isoliert auf den initialen Lizenzpreis. Wenn diese Dimensionen manuell in endlosen Tabellen konsolidiert werden, entstehen zwangsläufig Datenverluste, explodierende Projektkosten und monatelange Verzögerungen. Letztlich mündet dieses Chaos oft in technologischen Fehlinvestitionen, die zu einem teuren Vendor Lock-in oder der Entstehung gefährlicher Schatten-IT führen, da die Anwender das am Reißbrett beschaffte System in der Praxis ablehnen.

💡 Expertentipp: Die wahren Kosten einer verzögerten Softwareauswahl

Unterschätzen Sie niemals die Opportunitätskosten eines ineffizienten Beschaffungsprozesses. Wenn Ihr IT-Sourcing-Projekt aufgrund unstrukturierter Excel-Verläufe und interner Abstimmungsschleifen sechs Monate länger dauert als nötig, zahlen Sie nicht nur weiterhin für ineffiziente Legacy-Systeme. Sie blockieren gleichzeitig die digitale Wertschöpfung, die das neue ERP-System oder die Automatisierungssoftware in dieser Zeit bereits hätte generieren können. Geschwindigkeit in der Evaluierung ist 2026 ein messbarer, harter Wettbewerbsfaktor.

Zusätzlich wird die manuelle Recherche durch die beispiellose Dynamik des Marktes torpediert. Der Markt für Unternehmenssoftware ist durch fragmentierte Cloud-Architekturen, Microservices und extrem kurze, oft mehrfach jährliche Release-Zyklen (Continuous Delivery) so volatil geworden, dass herkömmliche Tracking-Tools schlichtweg kapitulieren. Was in einer manuellen Bewertungsliste gestern noch als „fehlendes Feature“ bei einem Anbieter vermerkt wurde, kann heute durch ein Over-the-Air-Update bereits zum Standard-Funktionsumfang gehören.

Um diese massiven strukturellen Ineffizienzen zu beseitigen und den gesamten Sourcing-Zyklus methodisch sauber, agil und zu 100 Prozent compliance-konform (insbesondere im Hinblick auf NIS2 und DSGVO in der DACH-Region) zu steuern, müssen Unternehmen auf algorithmenbasierte Matching-Technologien setzen, anstatt manuelle Listen zu pflegen. Wer im Jahr 2026 objektiv die beste Software finden will, benötigt eine zentralisierte Plattform, die alle Stakeholder synchronisiert.

Um direkt mit einer neutralen, datengestützten Marktevaluierung zu beginnen und objektiv die passgenaue Lösung für Ihre individuelle Enterprise-Architektur zu identifizieren, empfehlen wir Ihnen, das intelligente Matching von Find-Your-Software zu nutzen. Dies ist der essenzielle erste Schritt, um das Chaos manueller Prozesse endgültig hinter sich zu lassen und strategische IT-Entscheidungen auf ein unerschütterliches Fundament aus echten, validierten Marktdaten zu stellen.

Die Illusion der Prozesskontrolle: Warum statische Tabellenkalkulationen in der Softwareauswahl 2026 systemisch scheitern

Die traditionelle Softwareauswahl in mittelständischen und großen Organisationen folgte über Jahrzehnte einem etablierten, jedoch methodisch unzureichenden Paradigma. Fachabteilungen definierten ihre prozessualen Anforderungen in isolierten Textdokumenten, die IT-Architektur ergänzte technische Restriktionen, und der Zentraleinkauf konsolidierte diese heterogenen Datenpunkte in umfangreichen Excel-Matrizen. Diese tabellarischen Lastenhefte wurden anschließend dezentral per E-Mail an potenzielle Anbieter versendet.

Dieses Vorgehen vermittelt IT-Entscheidern eine trügerische Illusion von Prozesssicherheit. Die vermeintlich starre Struktur der Tabellen suggeriert eine mathematische Objektivität, die in der Praxis jedoch spätestens bei der Konsolidierung der Anbieter-Rückläufer kollabiert. Wenn Unternehmen im Jahr 2026 geschäftskritische Kernapplikationen, wie etwa ein neues ERP-System, evaluieren, erweist sich dieser manuelle Prozess aus tiefgreifenden technologischen, organisatorischen und regulatorischen Gründen als nicht mehr tragfähig:

- Verlust der Datenintegrität und Medienbrüche: Sobald ein Anforderungsdokument das geschützte Unternehmensnetzwerk verlässt und von externen Anbietern bearbeitet wird, entfällt jegliche Kontrollmöglichkeit über die Struktur. Anbieter modifizieren Spalten, überschreiben Bewertungsformeln oder relativieren harte Bewertungskriterien durch unstrukturierte Freitext-Kommentare. Die anschließende Harmonisierung diverser Rückläufer bindet signifikante personelle Ressourcen im Einkauf, bevor ein valider funktionaler Vergleich stattfinden kann. Der Versuch, auf diese Weise die passende Software finden zu wollen, resultiert in einem unkalkulierbaren administrativen Overhead.

- Mangelnde Agilität in volatilen Enterprise-Architekturen: Moderne Systemlandschaften unterliegen einer hohen Dynamik. Ändert sich während des Evaluierungszeitraums eine strategische Vorgabe – beispielsweise eine Anpassung der Cloud-Governance durch den CISO zur Einhaltung neuer Compliance-Richtlinien –, erfordert dies in manuellen Workflows eine händische Neugewichtung und Versionierung sämtlicher Dokumente. Ein softwaregestützter Algorithmus berechnet solche Parameterverschiebungen und deren Auswirkung auf das Scoring der Anbieter hingegen in Echtzeit.

- Asynchrone Kommunikation und strukturelle Silos: Lokale Dateisysteme erzwingen eine asynchrone Bearbeitung. Es fehlt die technologische Basis, auf der operative Key-User, IT-Architekten, der Datenschutzbeauftragte (DPO) und das Management rollenbasiert an einer validierten Entscheidungsmatrix (Single Source of Truth) arbeiten können. Dies führt zu langwierigen Abstimmungsschleifen, verdeckten Zielkonflikten zwischen den Fachbereichen und erhöht langfristig das Risiko für die Entstehung von Schatten-IT.

- Kognitive Überlastung bei der Evaluierung: Ein modernes ERP-System umfasst hochintegrierte End-to-End-Prozesse (wie Procure-to-Pay oder Order-to-Cash). Diese multidimensionale Prozesskomplexität lässt sich in zweidimensionalen Tabellenstrukturen nicht adäquat abbilden. Kritische Nuancen, die für eine belastbare Fit-Gap-Analyse und den späteren Return on Investment (ROI) entscheidend sind, gehen in der reinen Datenmasse verloren. Der Fokus verschiebt sich oftmals fehlerhaft auf triviale Standardfunktionen, während differenzierende Architekturmerkmale unbeachtet bleiben.

Neben diesen operativen Ineffizienzen birgt das traditionelle IT-Sourcing erhebliche Compliance- und Haftungsrisiken für das Management. Die Anforderungen an die Dokumentationspflicht unternehmerischer Entscheidungen haben sich massiv verschärft. Regulatorische Vorgaben, wie die deutschen GoBD, fordern die stringente Nachvollziehbarkeit und Unveränderbarkeit von geschäftsrelevanten elektronischen Aufzeichnungen. Wenn IT-Investitionen im Millionenbereich nicht forensisch belastbar dokumentiert sind – weil Begründungen für Zuschläge in dezentralen E-Mail-Postfächern verbleiben –, entstehen bei internen Revisionen, externen Wirtschaftsprüfungen oder Compliance-Untersuchungen substanzielle Audit-Risiken.

💡 Expertentipp: Data Governance etablieren und „Scope Creep“ verhindern

Ersetzen Sie frühzeitig fehleranfällige Office-Workflows durch systemgestützte Prozesse. Der kritische Erfolgsfaktor einer digitalen Transformation liegt in der Etablierung einer strikten Data Governance noch vor dem initialen Anbieterkontakt.

Sämtliche funktionalen Anforderungen, Evaluierungskriterien und verbindlichen Anbieter-Zusagen müssen kontinuierlich in einer zentralen, relationalen Sourcing-Plattform historisiert werden. Diese methodische Stringenz verhindert den in der ERP Auswahl häufig auftretenden „Scope Creep“ – die unkontrollierte Ausweitung von Anforderungen durch Fachbereiche während der Projektlaufzeit. Ein strukturiertes Anforderungsmanagement schützt die Organisation präventiv vor Budgetüberschreitungen und nachträglichen Customizing-Aufwänden. Wie Sie dieses Fundament methodisch fundiert aufbauen, erläutert unser Leitfaden: In 7 Schritten zum perfekten Lastenheft.

Geo-Fokus DACH-Region: Datensouveränität und technologische Resilienz als regulatorisches Diktat

Ein zentraler, strategischer Treiber für die zwingende Nutzung von digitalen Sourcing-Plattformen im Jahr 2026 ist die komplexe geopolitische und rechtliche Lage in der DACH-Region (Deutschland, Österreich, Schweiz). Die Evaluierung von Software ist in diesem Wirtschaftsraum untrennbar mit strengsten Compliance-Vorgaben verknüpft. Wenn ein produzierendes Traditionsunternehmen aus dem süddeutschen Raum, ein KRITIS-Betreiber (Kritische Infrastrukturen) oder ein innovatives FinTech-Startup aus dem Tech-Hub Berlin eine neue Kernapplikation sucht, gelten extrem harte, regional spezifische Restriktionen, die weit über funktionale Anforderungen hinausgehen.

Die klassische „Cloud-First“-Strategie der vergangenen Dekade ist in vielen hochregulierten deutschen Industrien durch eine strikte „Sovereign-Cloud“-Strategie (Digitale Souveränität) abgelöst worden. Unternehmen fordern im modernen IT-Sourcing längst nicht mehr nur eine pauschale DSGVO-Konformität ab. Verlangt werden heute granulare, vertraglich zugesicherte Vorgaben zum physischen Serverstandort (z.B. Rechenzentren ausschließlich innerhalb der Bundesrepublik Deutschland oder des EWR), die Kontrolle über kryptografische Schlüssel (Bring Your Own Key – BYOK) und der juristisch wasserdichte Ausschluss extraterritorialer Zugriffsrechte ausländischer Behörden (wie dem US-amerikanischen CLOUD Act oder FISA 702).

Diese rechtliche Komplexität wird durch branchenspezifische Aufsichtsbehörden und Normen weiter potenziert. Wer heute eine ERP Auswahl im Automotive-Sektor durchführt, muss zwingend TISAX-Zertifizierungen der Anbieter validieren. Banken und Versicherungen unterliegen den strengen Vorgaben der BaFin (BAIT/VAIT), die eine lückenlose Risikobewertung der gesamten digitalen Lieferkette fordern. Wer hier versucht, die passende Software finden und rechtssicher einkaufen zu wollen, stößt mit manuellen Methoden unweigerlich an eine methodische Wand.

Ein manueller Abgleich dieser tiefgreifenden, juristischen und infrastrukturellen Anforderungen über statische Excel-Listen ist schlichtweg unmöglich und fahrlässig. Ein Tabellendokument kann zwar binäre Antworten (Ja/Nein) erfassen, ist jedoch blind für die dynamische und oft verschachtelte Realität moderner SaaS-Architekturen. Das größte Risiko verbirgt sich meist in der sogenannten „Subunternehmer-Kette“ (Nth-Party-Risk): Ein Softwareanbieter mag seinen Hauptsitz in Berlin haben, nutzt aber für das Hosting, das Datenbankmanagement oder integrierte KI-Dienste Subdienstleister in datenschutzrechtlich unsicheren Drittstaaten.

Plattformbasierte Workflows lösen dieses existenzielle Problem durch Automatisierung und systemische Strenge. Zentrale Sourcing-Plattformen integrieren diese DACH-spezifischen Compliance-Regeln (wie das Bundesdatenschutzgesetz BDSG, den europäischen Data Act und den BSI C5-Katalog) direkt als algorithmische K.-o.-Kriterien in die Matching-Engine. Nur Anbieter, die diese lokalen Infrastruktur-Anforderungen nicht nur behaupten, sondern durch hinterlegte, gültige Zertifikate auf der Plattform nachweislich belegen können, gelangen überhaupt auf die Shortlist.

🛡️ Checklisten-Punkt: Die Subunternehmer-Falle im SaaS-Sourcing

Prüfen Sie bei der Evaluierung von Cloud-Software niemals nur den direkten Vertragspartner. Die Aufsichtsbehörden in Deutschland und Österreich sanktionieren zunehmend Unternehmen, die ihre digitale Lieferkette nicht vollständig auditieren. Nutzen Sie die Sourcing-Plattform, um von den Anbietern bereits in der RFI-Phase (Request for Information) eine maschinenlesbare, vollständige Offenlegung aller Sub-Prozessoren (inklusive Server-Standort und ISO-Zertifikaten der Rechenzentren) zu erzwingen. Wenn ein Anbieter diese Transparenz verweigert, muss der Algorithmus diesen sofort und manipulationssicher aus dem weiteren Prozess ausschließen.

Der Paradigmenwechsel: Was leisten zentrale Sourcing-Plattformen?

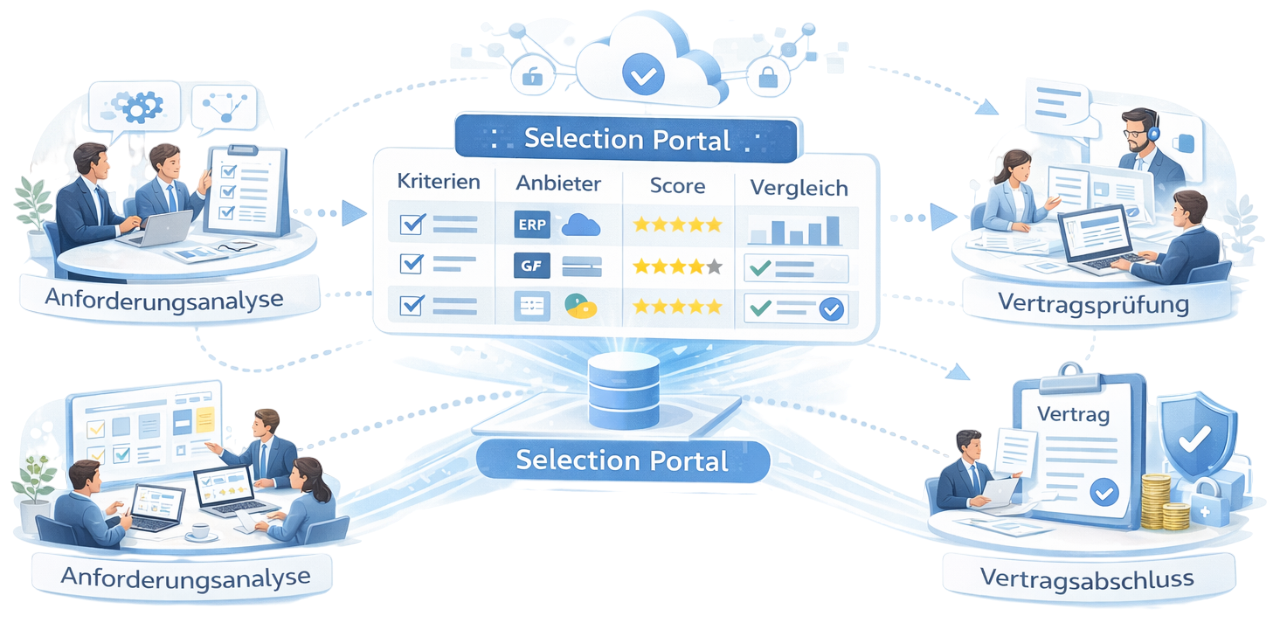

Zentrale Sourcing-Plattformen (oft auch als Selection Portals bezeichnet) repräsentieren den zwingenden methodischen Übergang von der administrativen Aktenverwaltung zur intelligenten, datengetriebenen Prozessführung. Eine solche Plattform ist eine hochspezialisierte, Cloud-basierte End-to-End-Toolchain, die den gesamten Lebenszyklus der Software-Beschaffung orchestriert. Dies reicht vom initialen Requirements Engineering (der Anforderungsaufnahme) über das algorithmische Marktscreening und die begleitete Live-Evaluierung bis hin zur finalen kaufmännischen Due Diligence.

Der architektonische Kern dieser Plattformen ist die unerbittliche Beseitigung von Informationsasymmetrien. In der Vergangenheit wussten Software-Vertriebler fast immer mehr über die Schwächen ihrer eigenen Systeme und die Dynamik des Marktes als das einkaufende Unternehmen. Anstatt sich also auf Hochglanzbroschüren, werbefinanzierte Analysten-Quadranten oder orchestrierte Sales-Pitches zu verlassen, zwingt eine moderne Plattform den Markt in ein standardisiertes, mathematisch vergleichbares Raster.

Interne Anforderungen werden algorithmisch mit den validierten, technischen Capabilities der Anbieter abgeglichen. Dieser Zero-Bias-Ansatz stellt sicher, dass Entscheidungen rein evidenzbasiert getroffen werden. Das System filtert kognitive Verzerrungen (wie den Halo-Effekt bei bekannten Großmarken), historische Vorlieben einzelner Mitarbeiter und den Einfluss von Marketingbudgets („Pay-to-Play“) konsequent aus. Eine fundierte Softwareauswahl wird so von einer emotionalen zu einer rein datengetriebenen Disziplin.

De-Konstruktion: Der moderne IT-Sourcing-Workflow in 5 methodischen Phasen

Um die radikale Abkehr von veralteten, manuellen Methoden greifbar zu machen, dekonstruieren wir den optimalen Beschaffungsprozess auf einer digitalen Sourcing-Plattform. Dieser strukturiierte, systemgestützte fünfstufige Pfad garantiert, dass Unternehmen nicht nur irgendein populäres System einkaufen, sondern mit chirurgischer Präzision exakt die Lösung identifizieren, die sich nahtlos in ihre bestehende und zukünftige Enterprise-Architektur einfügt. Es ist der definitive Blueprint für eine risikominimierte Softwareauswahl im Jahr 2026.

Phase 1: Interdisziplinäres und dynamisches Requirements Engineering

Der Prozess beginnt tief im eigenen Unternehmen mit der Erfassung der fachlichen und technischen Anforderungen. In traditionellen Projekten, insbesondere bei einer komplexen ERP Auswahl, prallen hier Welten aufeinander: Die Fachabteilungen fordern maximale Usability und prozessuale Freiheiten, während die IT-Architektur auf Restriktionen und Standardisierung pocht.

Auf der digitalen Sourcing-Plattform definieren die Fachabteilungen ihre operativen Kernprozesse kollaborativ. Hierbei erzwingt das System eine unbestechliche Priorisierung: Was ist ein absolut prozesskritisches „Must-have“, was ist lediglich ein additives „Nice-to-have“? Parallel legt die IT-Architektur die systemischen Leitplanken fest, wie zwingende API-Standards (z.B. RESTful, GraphQL), erforderliche Microservices-Architekturen oder spezifische Authentifizierungsverfahren (SAML/OIDC).

Durch diese synchrone, gleichberechtigte Erfassung in derselben zentralen Datenbank wird systemisch ausgeschlossen, dass funktionale Wünsche des Business die harten Sicherheitsrichtlinien der IT korrumpieren. Ein in der Praxis bewährter, exzellenter methodischer Ansatz für diese fundamentale erste Phase bietet der Leitfaden In 7 Schritten zum perfekten Lastenheft.

Phase 2: Algorithmisches Marktscreening und Zero-Bias-Matching

Sobald das multidimensionale Unternehmensprofil konsolidiert ist, übernimmt die Matching-Engine der Plattform die Führung. Anstatt dass hochbezahlte Einkäufer wochenlang Fachmagazine studieren, Webseiten analysieren und Messekontakte abzutelefonieren, um mühsam die passende Software finden zu können, dreht das System den Prozess um.

Der Algorithmus gleicht die spezifisch gewichteten Anforderungen in Bruchteilen einer Sekunde mit tausenden validierten Anbieterprofilen ab. Der „Technical Fit“ zwischen den Fähigkeiten des Anbieters (Capabilities) und dem Bedarf des Unternehmens wird rein mathematisch berechnet. Wenn ein Anbieter ein definiertes regulatorisches oder technisches Knock-out-Kriterium nicht erfüllt, wird er automatisch und ohne Ansehen des Markennamens aussortiert. Dieser „Zero-Bias“-Schritt eliminiert jeglichen Einfluss von Marketingbudgets („Pay-to-Play“) und generiert eine objektive, forensisch belastbare Shortlist, die ausschließlich evidenzbasiert ist.

Phase 3: Standardisierte Use-Case-Demos & kollaboratives Live-Scoring

Die qualifizierten Softwarehersteller und Systemhäuser der Shortlist werden nun zur Präsentation eingeladen. In der alten Welt waren dies oft unstrukturierte Frontalbeschallungen durch das Sales-Team, bei denen isolierte „Happy Paths“ (fehlerfreie Standardprozesse) demonstriert wurden. Die Plattform hingegen entzieht den Anbietern die Kontrolle über das Narrativ.

Das System zwingt die Anbieter, geführte, unternehmensspezifische Use-Case-Skripte live im zukünftigen ERP-System oder der Fachapplikation (als Proof of Concept) durchzuklicken. Anbieter dürfen nicht zeigen, was die Software isoliert am besten kann, sondern müssen lückenlos beweisen, wie sie exakt den branchenspezifischen Problem-Prozess des Kunden löst. So wird eine echte Vergleichbarkeit (Äpfel mit Äpfeln) sichergestellt.

🛡️ Checklisten-Punkt: Die systemische Prävention des HiPPO-Effekts

Nutzen Sie konsequent das digitale Live-Scoring der Sourcing-Plattform! In manuellen Evaluierungs-Workshops dominiert oft der sogenannte „HiPPO-Effekt“ (Highest Paid Person’s Opinion). Wenn der Geschäftsführer oder Abteilungsleiter unmittelbar nach der Demo eine starke persönliche Präferenz für eine Marke äußert, richtet sich das restliche Projektteam kognitiv oft unbewusst danach aus. Wertvolle operative Bedenken der tatsächlichen Anwender verpuffen. Durch das simultane, anonymisierte Scoring in der Plattform während der Präsentation wird die Evaluierung demokratisiert, kognitive Verzerrungen werden eliminiert und die Nutzerakzeptanz (Change Management) wird frühzeitig gesichert.

Phase 4: TCO-Kalkulation & Compliance Due Diligence

Nach der fachlichen Bestätigung durch das Live-Scoring erfolgt die rigorose kaufmännische und regulatorische Tiefenprüfung. Ein reiner Vergleich von initialen SaaS-Lizenzkosten (die oft künstlich niedrig gehalten werden, um den Fuß in die Tür zu bekommen) greift im modernen IT-Sourcing massiv zu kurz.

Moderne Plattformen aggregieren die Total Cost of Ownership (TCO) über einen strategischen Horizont von mindestens 5 bis 7 Jahren. Dies dekonstruiert alle Kostenarten: CapEx (Einmalige Implementierungsaufwände, komplexe Datenmigration aus Legacy-Systemen, initiale Schulungen) und OpEx (laufende Subskriptionen, gestaffelte Support-Tiers, oft übersehene API-Traffic-Kosten und Storage-Umlagen). Parallel müssen Anbieter ihre Einhaltung essenzieller Normen, wie der internationalen ISO/IEC 27001 für Informationssicherheit oder strikter Vorgaben des BSI IT-Grundschutzes, nachweisbar im System hinterlegen. Auch detaillierte Exit-Strategien und Daten-Extraktionskosten zur Vermeidung eines drohenden Vendor Lock-ins werden hier bereits vertraglich vorbereitet.

Phase 5: Revisionssicherer Vertragsabschluss (Immutable Audit Trail)

Der ultimative strategische Vorteil der durchgängigen digitalen Toolchain offenbart sich am Ende des Beschaffungszyklus bei der Übergabe an die Rechtsabteilung (Legal) und den Zentraleinkauf.

Sämtliche Parameter-Gewichtungen aus Phase 1, historisierte Anforderungsänderungen, aggregierte Live-Scoring-Werte und vor allem die vertraglich bindenden Anbieter-Zusagen aus den Präsentationen sind in einem „Immutable Audit Trail“ manipulationssicher und chronologisch (mit Zeitstempeln und User-IDs) gespeichert. Die Rechtsabteilung muss bei der Vertragsgestaltung keine widersprüchlichen Chat-Verläufe oder mündlichen Zusagen rekonstruieren. Der technische Vertragsentwurf, das sogenannte Statement of Work (SOW) oder Service Level Agreement (SLA), kann nahtlos und konfliktfrei direkt aus den verifizierten, eingefrorenen Systemdaten abgeleitet werden. Dies beschleunigt die finale Unterschrift enorm und eliminiert spätere rechtliche Auseinandersetzungen mit dem Software-Lieferanten.

Von ERP-Kernprozessen bis zum Public Sector: Regionale und branchenspezifische Use Cases im Jahr 2026

Die methodische Ablösung von Excel durch intelligente, datengetriebene Sourcing-Plattformen entfaltet ihren größten strategischen Wert nicht bei simplen Commodity-Tools, sondern immer dann, wenn branchenspezifische Komplexität, hohe regulatorische Hürden oder historisch gewachsene, tiefe Systemlandschaften ins Spiel kommen. Generische „One-Size-Fits-All“-Ansätze führen in der professionellen Softwareauswahl fast ausnahmslos zum Scheitern. Die nachfolgenden Branchenbeispiele verdeutlichen, wie maßgeschneiderte Workflows den Auswahlprozess transformieren.

Die produzierende Industrie im DACH-Raum (Fokus: ERP-System und IoT)

Im klassischen deutschen und Schweizer Mittelstand – sei es der hochspezialisierte Sondermaschinenbau in Baden-Württemberg oder die strikt regulierte Prozessfertigung in Nordrhein-Westfalen – bildet ein ERP-System das unersetzliche, operative Herzstück der gesamten Wertschöpfung. Die ERP Auswahl ist in diesem Sektor besonders heikel und risikobehaftet, da extrem feingranulare Nischenanforderungen (sogenannte Micro-Verticals) lückenlos abgedeckt werden müssen.

Eine algorithmische Plattform kann in Echtzeit und präzise matchen, welches System einen dynamischen Variantenkonfigurator mit mehrstufiger Stücklistenauflösung nativ unterstützt, oder welche Lösung eine lückenlose Chargenrückverfolgbarkeit (Track & Trace) für die Lebensmittelindustrie bietet, ohne dass teure Drittanbieter-Add-ons hartcodiert angebunden werden müssen. Im Zeitalter von Industrie 4.0 und bidirektionaler Maschinenkommunikation (IoT) scheitern Excel-Matrizen schlicht an der Abfrage komplexer API-Architekturen.

Zudem evaluiert das Matching hier nicht nur den reinen Softwarehersteller (Vendor), sondern erzwingt auch die parallele Bewertung des regionalen Implementierungspartners (Systemhaus). Die technologisch beste Software scheitert in der Fabrikhalle kläglich, wenn der Integrator die spezifische Branchensprache nicht versteht. Für diese hochkomplexen Evaluierungen im Produktions- und Handelssektor empfehlen wir zwingend das spezialisierte Portal Find-Your-ERP. Tiefergehende strategische Fehlervermeidungsstrategien finden Sie zudem in unserem detaillierten Leitfaden: ERP-Auswahl 2025: Der beste Weg zu Ihrem neuen ERP-System.

Öffentlicher Dienst und Behörden (Fokus: EVB-IT und Vergaberecht)

Ein hochspezifischer, rechtlich extrem sensibler Use Case betrifft in Deutschland den Public Sector (Behörden, Bundesministerien, Kommunen und landeseigene Betriebe). Das IT-Sourcing unterliegt hier dem unerbittlichen, formalen öffentlichen Vergaberecht (VgV, UVgO) sowie den zwingend anzuwendenden Ergänzenden Vertragsbedingungen für die Beschaffung von IT-Leistungen (EVB-IT).

Excel-gesteuerte, manuelle Ausschreibungen enden in diesem Sektor drastisch oft in fatalen Formfehlern, intransparenten Bewertungsmatrizen und anschließenden juristischen Rügen durch unterlegene Bieter vor der Vergabekammer. Digitale Sourcing-Plattformen lösen diesen Flaschenhals, indem sie komplexe Vergabekriterien, Zuschlagsmatrizen (inklusive UfAB-Richtlinien) und Eignungsprüfungen exakt nach den starren Vorgaben des Vergaberechts digital und manipulationssicher abbilden. Jeder einzelne Wertungsschritt, jede Bieterfrage und jede Gewichtungsänderung wird durch den Immutable Audit Trail revisionssicher dokumentiert. Dies garantiert den Vergabestellen maximale Rechtssicherheit und beschleunigt den Beschaffungsprozess enorm.

Gesundheitswesen, Dienstleistungen und Tech (Fokus: HR & HCM)

Wenn Organisationen eine moderne Human-Resources-Lösung Software finden und implementieren wollen, stehen hochkomplexe regulatorische, mathematische und mitbestimmungsrechtliche Herausforderungen im Vordergrund. Für große Klinikverbünde oder Pflegedienste müssen die Systeme hochkomplexe Schichtplanungs-Algorithmen und die automatisierte Tariftreue (z.B. den TVöD im öffentlichen Dienst) fehlerfrei abbilden. Dezentrale Tech-Startups benötigen hingegen globale Payroll-Logiken, die das Arbeitsrecht in 20 verschiedenen Ländern synchronisieren.

Die Verarbeitung hochsensibler, personenbezogener Mitarbeiterdaten erfordert zudem zwingend die frühzeitige Involvierung des Datenschutzbeauftragten (DPO) und, aufgrund weitreichender Mitbestimmungsrechte bei Systemen zur Leistungskontrolle, die Freigabe des Betriebsrats. Eine Sourcing-Plattform ermöglicht es, diese Stakeholder über dedizierte Rollen- und Rechtesysteme direkt in den Evaluierungsprozess einzubinden. Speziell für die methodisch saubere und datenschutzkonforme Evaluierung von Personalsoftware bietet Find-Your-HR die optimale Architektur. Welche harten KPIs hierbei entscheidend sind, beleuchtet der detaillierte Artikel HR-Softwareanforderungen: Anforderungen & KPIs.

Corporate & Retail (Fokus: ESG & Lieferketten-Compliance)

Für internationale Handelskonzerne (Retail) und große Corporate-Strukturen hat sich im Jahr 2026 eine völlig neue Sourcing-Dimension mit enormer juristischer Sprengkraft etabliert: Das Nachhaltigkeits- und Compliance-Reporting. Aufgrund des deutschen Lieferkettensorgfaltspflichtengesetzes (LkSG) und der verbindlichen europäischen Corporate Sustainability Reporting Directive (CSRD) müssen Software-Lieferanten (als Teil der digitalen Lieferkette) selbst rigorosen ESG-Prüfungen (Environmental, Social, Governance) unterzogen werden.

Intelligente Plattformen binden diese harten Metriken – wie den PUE-Wert (Power Usage Effectiveness) der genutzten Cloud-Rechenzentren zur Ermittlung der Scope-3-Emissionen, ISO 14001-Zertifizierungen oder nachgewiesene soziale Standards der Offshore-Entwicklungszentren – nativ als harte Matching-Faktoren ein. Um Software-Lösungen für das eigene, unternehmensweite Nachhaltigkeits-Reporting forensisch belastbar zu evaluieren, dient das stark spezialisierte Portal Find-Your-ESG.

💡 Expertentipp: Gremien-Integration als Erfolgsfaktor

Unabhängig von Ihrer Branche scheitert die Softwareauswahl fast immer dann, wenn Kontrollgremien (wie Betriebsrat, Personalrat oder Informationssicherheitsbeauftragte) erst kurz vor der Vertragsunterschrift konsultiert werden. Der größte strategische Vorteil einer digitalen Plattform liegt in der asynchronen Kollaboration: Binden Sie diese Stakeholder mit reinen „Leserechten“ oder spezifischen Genehmigungs-Workflows („Approval Gates“) für ihre jeweiligen Fachbereiche (z.B. IT-Sicherheit oder DSGVO) von Tag eins an ein. Diese radikale Transparenz beschleunigt den finalen Sign-Off-Prozess um Wochen und verhindert teure Vetos in letzter Minute.

Risikominimierung im digitalen IT-Sourcing: Cybersecurity und die unerbittliche Realität der NIS2-Richtlinie

Einer der massivsten, oft völlig unterschätzten Treiber für die dringende, sofortige Ablösung von Excel-basierten Workflows ist die radikale Verschärfung der europäischen Gesetzgebung. Wer im Jahr 2026 im Rahmen einer strategischen Softwareauswahl neue Cloud-Applikationen beschafft, kauft nicht länger nur funktionale Prozesse ein, sondern importiert potenzielle, existenzbedrohende Cyberrisiken direkt in die eigene Enterprise-Architektur. Das moderne IT-Sourcing ist heute untrennbar mit dem IT-Risikomanagement verschmolzen.

Mit der nun verbindlich in nationales Recht umgesetzten NIS2-Richtlinie der Europäischen Union (in Deutschland beispielsweise flankiert durch das BSI-Gesetz) werden allein in der DACH-Region zehntausende Unternehmen – weit über den traditionellen KRITIS-Sektor hinaus – gesetzlich verpflichtet, ein signifikant höheres Maß an Cybersicherheit entlang ihrer gesamten digitalen Lieferkette (Supply Chain Security) nachzuweisen. Die Zeiten der Delegation von Verantwortung sind vorbei: Die Geschäftsführung (das C-Level) haftet nun oftmals persönlich für gravierende Versäumnisse im Risikomanagement der beauftragten IT-Zulieferer.

Wenn Sie 2026 eine geschäftskritische Software finden und rechtssicher beschaffen wollen – sei es ein allumfassendes ERP-System oder eine spezialisierte Middleware –, müssen Sie den Anbieter einem rigorosen, lückenlosen Audit unterziehen. Die Fragen der IT-Sicherheit dulden keine unpräzisen Freitext-Antworten in einem Tabellendokument mehr:

- Wie sicher ist die Code-Basis des Anbieters (Secure Software Development Life Cycle)?

- Wie restriktiv und schnell werden kritische Security-Patches ausgerollt (Patch-Management)?

- Werden regelmäßige, unabhängige Penetration-Tests (Pentests) durch zertifizierte Dritte durchgeführt und deren Ergebnisse transparent geteilt?

- Wie sieht das vertraglich zugesicherte Incident Response Management des Vendors bei einem potenziellen Data Breach aus?

Zentrale Sourcing-Plattformen minimieren diese massiven operativen und juristischen Risiken systemisch. Sie integrieren standardisierte, anwaltlich und sicherheitstechnisch tiefengeprüfte Security-Fragebögen (basierend auf Rahmenwerken wie dem BSI C5, ISO/IEC 27001 oder SOC 2 Type II) direkt in den algorithmischen Matching-Prozess. Ein Anbieter, dessen Zertifikate abgelaufen sind, der grundlegende kryptografische Standards nicht nachweisen kann oder dessen Rechenzentren in rechtlich unsicheren Drittstaaten stehen, wird vom Algorithmus als hartes K.-o.-Kriterium geblockt und erreicht die Shortlist gar nicht erst.

Branchenverbände wie der Bitkom betonen wiederholt und eindringlich, dass die systemische Automatisierung von Security-Audits und Compliance-Checks der einzige gangbare Weg ist, um Evaluierungszyklen überhaupt noch rechtssicher und in einer wirtschaftlich angemessenen Zeitspanne („Time-to-Value“) zu absolvieren. Wer Compliance-Prüfungen manuell erst nach der funktionalen Auswahl durchführt, verzögert Projekte um Monate – oder bringt sie im letzten Moment komplett zum Scheitern.

🛡️ Checklisten-Punkt: Cybersecurity als initialen Filter nutzen, nicht als Nachgedanken

Der größte Fehler in traditionellen Evaluierungsprozessen ist die zeitliche Verlagerung der Sicherheitsprüfung. Evaluieren Sie niemals erst wochenlang die bunten Benutzeroberflächen und Feature-Listen einer Software, um den Vendor dann kurz vor der Vertragsunterschrift dem Chief Information Security Officer (CISO) zur Prüfung vorzulegen. Dies führt unweigerlich zu enormen Frustrationen (dem sogenannten „CISO-Veto“). Nutzen Sie die Sourcing-Plattform, um die NIS2-relevanten Sicherheitskriterien als initialen, automatisierten Trichter zu definieren. Nur wer die harten Security-Gates der Plattform in Phase 1 besteht, darf überhaupt seine funktionalen Fähigkeiten präsentieren.

Tabellarische Analysen zur methodischen Transformation: Der Business Case für digitale Sourcing-Plattformen

Die betriebswirtschaftlichen, rechtlichen und architektonischen Unterschiede zwischen dem klassischen Status Quo (manuelle Listen) und der zukunftssicheren, plattformbasierten Arbeitsweise lassen sich am besten quantitativ gegenüberstellen. Wenn IT-Entscheider vor dem CFO den Wechsel von kostenlosen Office-Tools zu einer dedizierten SaaS-Lösung für das IT-Sourcing rechtfertigen müssen, zählen harte Fakten.

Die folgenden Matrizen dekonstruieren den Prozess und verdeutlichen präzise, warum die Investition in strukturierte Sourcing-Architekturen einen massiven Return on Investment (ROI) generiert – nicht nur durch Prozessbeschleunigung, sondern primär durch die drastische Reduktion von Fehlentscheidungen, wenn Organisationen komplexe Software finden und implementieren wollen.

Tabelle 1: Funktions- und Nutzenvergleich (Excel-Silos vs. Sourcing-Plattform)

Diese Matrix vergleicht die operativen Kernphasen einer typischen Softwareauswahl und zeigt die methodischen Bruchstellen traditioneller Workflows auf.

| Evaluierungs-Dimension | Traditionell (Excel / E-Mail) | Zentrale Sourcing-Plattform 2026 |

|---|---|---|

| Anforderungserfassung & Governance | Asynchron, unstrukturiert, hohe Gefahr von redundanten Daten. Fachbereiche schreiben ungeprüfte „Wunschlisten“ ohne IT-Governance. | Synchron, rollenbasiert. Erzwungene Methodik mit systematischer Priorisierung (Must-Have vs. Nice-to-Have) und direkter Prüfung durch IT-Architektur. |

| Marktabgleich (Matching) | Stichwortbasierte Web-Recherche und Analysten-Graphen. Stark anfällig für „Pay-to-Play“, kognitive Biases und das Übersehen hochspezialisierter Nischenanbieter. | Algorithmischer Abgleich tausender Datenpunkte (Zero-Bias-Ansatz) in Echtzeit. Garantiert maximale Marktabdeckung und absolute Objektivität. |

| Live-Evaluierung (Vendor Demos) | Unstrukturierte handschriftliche Notizen. Dominierende Einzelmeinungen des Managements in Feedback-Runden verzerren das Ergebnis (HiPPO-Effekt). | Geführte Use-Case-Skripte im System mit simultanem, quantifiziertem und anonymisiertem Live-Scoring aller operativen Key-User. |

| TCO-Kalkulation (Total Cost of Ownership) | Statischer Fokus auf initiale Lizenzkosten (CapEx). Versteckte API-Kosten, Storage-Umlagen oder Support-Tiers werden in der ERP Auswahl oft übersehen. | Dynamische 5-Jahres-Simulation. Berechnet automatisiert Skalierungseffekte, Inflation, User-Wachstum und versteckte SLA-Aufschläge für einen realistischen ROI. |

| Revisionssicherheit (Compliance) | Historie, Parameter-Änderungen und Argumentationen sind in lokalen E-Mail-Postfächern verteilt. Kritisches Risiko bei Wirtschaftsprüfungen oder EVB-IT-Vergaberügen. | 100 % manipulationssicher durch automatisierten, eingefrorenen „Immutable Audit Trail“ mit genauen Zeitstempeln und kryptografisch gesicherten User-IDs. |

💡 Expertentipp: Beschleunigung der „Time-to-Value“

Wenn Sie diese Metriken intern präsentieren, fokussieren Sie sich auf den Faktor Zeit. Eine manuelle Evaluierung für ein mittelständisches ERP-System dauert im Schnitt 6 bis 9 Monate, bevor der Vertrag unterschriftsreif ist. Durch den Einsatz einer algorithmischen Sourcing-Plattform wird dieser administrativ aufgeblähte Prozess auf 8 bis 12 Wochen komprimiert. Diese eingesparte Zeit bedeutet, dass Ihr Unternehmen die neuen digitalen Prozesse Monate früher operativ nutzen kann (Time-to-Value), was einen massiven Wettbewerbsvorteil darstellt.

Tabelle 2: Integrationsmatrix moderner Sourcing-Architekturen

Ein modernes Selection Portal darf im Jahr 2026 nicht isoliert als reine Insellösung betrieben werden. Um Datensilos zu vermeiden und die Procurement-Prozesse End-to-End zu automatisieren, muss die Plattform über offene API-Schnittstellen tief in die bestehende IT-Governance und Systemlandschaft des einkaufenden Unternehmens integriert sein.

| Unternehmens-System | Zweck der API-Integration / Datenaustausch | Strategischer Nutzen im Sourcing-Prozess |

|---|---|---|

| EAM (Enterprise Architecture Management) | Automatischer Abgleich des dokumentierten IT-Zielbildes (Bebauungsplan) mit den Funktionen der neu evaluierten Software-Capabilities. | Sichert die architektonische Kompatibilität. Verhindert den Aufbau von funktionalen Redundanzen und identifiziert proaktiv Schnittstellen-Konflikte. |

| P2P (Procure-to-Pay / Internes ERP) | Digitale, medienbruchfreie Übergabe der verifizierten Anbieterstammdaten, SLA-Vertragswerte und der berechneten TCO-Zahlungspläne. | Nahtloser Übergang von der erfolgreichen Evaluierung in die kommerzielle Kontrahierung, automatische Bestellfreigabe (Purchase Order) und Rechnungsstellung. |

| IAM (Identity & Access Management) | Rollenbasierte Zugriffssteuerung (SSO – Single Sign-On via SAML/OIDC) und automatisiertes Provisioning für die Sourcing-Plattform. | Höchste Datensicherheit und Governance. Garantiert, dass beispielsweise nur der Betriebsrat oder der DPO ihre spezifischen Freigabe-Gates bedienen können. |

| GRC (Governance, Risk & Compliance) | Synchronisation von Risikobewertungen. Übergabe der in der Plattform ausgefüllten und validierten Security- und DSGVO-Fragebögen der Anbieter. | Zentralisiertes Risikomanagement. Stellt sicher, dass das Risikoprofil der neuen Software automatisch in das unternehmensweite Compliance-Register (z.B. für NIS2) einfließt. |

| ITSM (IT Service Management) | Übernahme der vertraglich vereinbarten Service Level Agreements (Uptimes, Support-Reaktionszeiten) nach Vertragsunterschrift. | Das IT-Support-Team (z.B. im ServiceNow) kennt sofort die garantierten Entstörungszeiten des neuen Anbieters und kann das Vendor-Management automatisieren. |

Fazit und strategischer Ausblick: IT-Sourcing als Wertschöpfungstreiber 2026

Die Ära der manuellen, dokumentenbasierten Marktrecherche in der Enterprise-IT ist im DACH-Raum endgültig und unwiderruflich vorbei. Die enorme architektonische Komplexität moderner Systemlandschaften, kombiniert mit rasanten, kontinuierlichen Entwicklungszyklen im Cloud-Sektor und einem massiv wachsenden regulatorischen Druck durch DSGVO, NIS2 und lokale Vorgaben wie die EVB-IT, erfordert eine technologische und methodische Antwort. Das IT-Sourcing der Zukunft ist keine administrative Pflichtaufgabe mehr, sondern eine interdisziplinäre, strategische Disziplin, die zwingend durch datengetriebene Plattformen orchestriert werden muss. Wer im heutigen volatilen Marktumfeld noch über unstrukturierte Excel-Listen die passende Software finden will, agiert fahrlässig und riskiert die digitale Überlebensfähigkeit seiner Organisation.

Durch die Etablierung einer unbestechlichen Single Source of Truth beenden Organisationen das operative Versionschaos der Vergangenheit. Sie minimieren drastisch ihren administrativen Overhead in der kritischen Projektphase und schützen sich präventiv vor millionenschweren Fehlallokationen von IT-Budgets, die bei einer fehlerhaften ERP Auswahl oder der Einführung unpassender HR-Systeme unweigerlich entstehen. Der „Zero-Bias“-Ansatz des algorithmischen Matchings garantiert zudem eine 100-prozentig objektive, auf messbaren Fakten basierende Entscheidungsfindung. Diese unerschütterliche Datengrundlage hat vor jedem Aufsichtsrat, jedem Chief Information Security Officer (CISO) und bei Prüfungen nach Standards wie dem IDW PS 880 (Softwarebescheinigungen) forensisch Bestand.

Wir blicken auf eine Zukunft, in der die Softwareauswahl zunehmend von prädiktiven Algorithmen und kontinuierlichem Architektur-Monitoring geprägt sein wird. Ein modernes ERP-System wird nicht mehr alle zehn Jahre in einem monolithischen Kraftakt ausgetauscht, sondern durch ein permanentes, agiles IT-Sourcing-Modell laufend evaluiert und durch Best-of-Breed-Lösungen modular ergänzt. Qualitätsmanagement-Normen wie die ISO 9001 fordern bereits heute die kontinuierliche Verbesserung von Unternehmensprozessen – eine Forderung, die sich durch plattformbasiertes Sourcing nahtlos auf die IT-Beschaffung übertragen lässt. Weitere tiefgreifende Analysen zu diesem Wandel der Beschaffungsmethodik finden Sie in unserem umfassenden Fach-Bereich unter Find-Your-Software Blog.

✅ Checklisten-Punkte: Die nächsten 3 Schritte zur Plattform-Ökonomie

Bevor Sie in Ihr nächstes Beschaffungsprojekt starten, initiieren Sie diesen Paradigmenwechsel intern:

- Daten-Moratorium verhängen: Stoppen Sie den Versand von Excel-Lastenheften an externe Anbieter per sofort. Erklären Sie Sourcing-Plattformen zum neuen, verbindlichen Standard für alle IT-Investitionen über einem definierten Budgetwert.

- Interdisziplinäres Sourcing-Board gründen: Etablieren Sie ein festes Gremium aus Einkauf, IT-Architektur, Datenschutz und Betriebsrat, das die globalen Knock-out-Kriterien in der Plattform zentral pflegt und freigibt.

- Pilotprojekt definieren: Wählen Sie eine anstehende, überschaubare Softwareauswahl (z.B. ein neues CRM-Modul) als Pilot, um die Geschwindigkeit und Präzision der digitalen Toolchain gegenüber den Stakeholdern messbar zu beweisen.

Den ersten, wichtigsten und ressourcenschonendsten Schritt aus der Ineffizienz fehleranfälliger Listen können Sie noch heute gehen. Beenden Sie das Rätselraten, die unproduktiven Abstimmungsmeetings und das riskante Bauchgefühl bei kritischen IT-Entscheidungen. Starten Sie Ihr methodisch abgesichertes, algorithmisches Software-Matching. Nutzen Sie die intelligente Plattform von Find-Your-Software, um in kürzester Zeit datenbasiert die exakt passende Lösung für Ihr spezifisches Unternehmensprofil zu evaluieren. Transformieren Sie Ihren Software-Einkauf von einem administrativen Flaschenhals zu einem echten strategischen Enabler für Ihre digitale Souveränität, Resilienz und zukünftige Wettbewerbsfähigkeit.